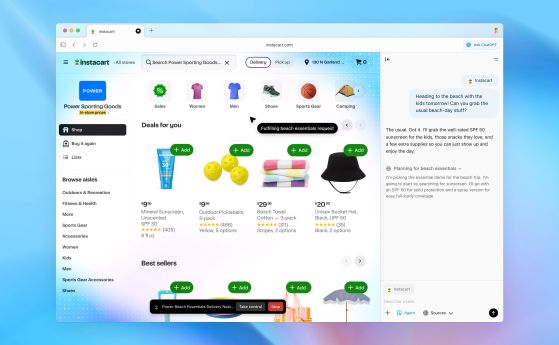

Хакери могат да атакуват компютрите през новите графични карти, като използват страничните функции за възстановяване на инфорамция. Според група изследователи от няколко американски университета са разработили нова техника за атака по страничен канал за възстановяване на визуалната информация, обработвана от графичните процесори. С помощта на предложения метод, наречен GPU.zip, нападателят може да възстанови информацията, която се изобразява на екрана. Наред с другото, атаката може да бъде извършена чрез уеб браузър, като е демонстрирано например как злонамерена уеб страница, отворена в Chrome, може да получи информация за пикселите, показвани при визуализирането на друга уеб страница, отворена в същия браузър.

Източникът на изтичането на информация е оптимизацията на компресиране на графиката, използвана в съвременните графични процесори. Проблемът се появява при използване на компресия на всички тествани интегрирани графични процесори (AMD, Apple, ARM, Intel, Qualcomm) и дискретни графични карти на NVIDIA. Изследователите са установили, че интегрираните графични процесори на Intel и AMD винаги включват компресия на графичните данни, дори ако приложението не изисква изрично такава оптимизация. Прилагането на компресия води до това, че трафикът на DRAM паметта и натоварването на кеша корелират с естеството на обработваните данни, които могат да бъдат реконструирани пиксел по пиксел чрез анализ по страничен канал.

Изданието Bleeping Computer допълва, че методът е доста бавен - така например на компютърна система с процесора AMD Ryzen 7 4800U, който има интегриран GPU, атаката за определяне на името, под което потребител в друг раздел е влязъл в Wikipedia, отнема 30 минути и идентифицира съдържанието на пикселите с 97% точност. На системи с вградения графичен ускорител на процесора Intel i7-8700 същата атака отнема 215 минути и е с 98% точност.

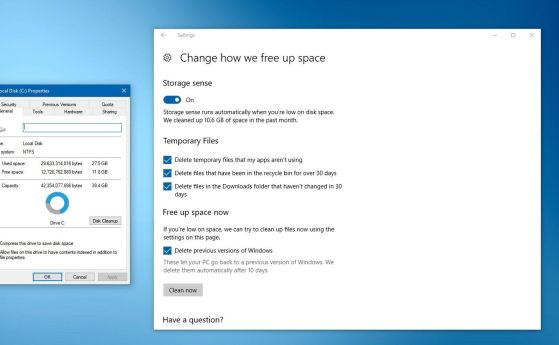

При осъществяването на тази атака с помощта на браузър целевият сайт се отваря циклично в iframe, за да започне визуализирането му. За да се определи показаната информация, изходът на iframe се преобразува в черно-бяло представяне, към което се прилага SVG филтър, който извършва последователно наслагване на маски, които внасят или не внасят голям излишък при осъществяване на компресията. Въз основа на оценката на промяната във времето за визуализация на референтните образци се маркира наличието на тъмни или светли пиксели в определена позиция. Цялостното изображение се реконструира чрез последователна проверка пиксел по пиксел, като се използват подобни маски.

Производителите на графични процесори и браузъри са били уведомени за проблема още през месец март, но никой от тях все още не е подготвил фикс, тъй като е съмнително дали на практика атаката би работила при условия, които не са идеални, и проблемът е по-скоро теоретичен. Google все още не е взела решение дали да блокира атаката на ниво браузъра Chrome. Chrome е уязвим, тъй като позволява изтеглянето на iframes от друг сайт без изчистване на бисквитките, позволява прилагането на SVG филтри към iframes и делегира рендирането на графичния процесор. Firefox и Safari не са засегнати от уязвимостта, тъй като не отговарят на тези критерии. Атаката не се отнася и за сайтове, които забраняват вграждането чрез iframe на други сайтове.

Коментари

Моля, регистрирайте се от TУК!

Ако вече имате регистрация, натиснете ТУК!

Няма коментари към тази новина !

Последни коментари