Зловредният софтуер, проследен под името FASTCash, е инструмент за отдалечен достъп, който се инсталира в рутерите на финансовите организации в компрометирани мрежи, които обработват транзакциите с банкови карти.

Известен експерт съобщи, че е открил два варианта на FASTCash за суичове, работещи под управлението на Linux. Единият от тях е компилиран за Ubuntu Linux 20.04 и вероятно е бил разработен някъде след 21 април 2022 г. Другият вариант най-вероятно не е бил използван. Към днешен ден само четири антивирусни енджина успяват да открият всяка една от тези версии. Но към края на миналата седмица броят на откритите малуери от този тип е нула. Версията за Linux е била качена във VirusTotal през месец юни 2023 г.

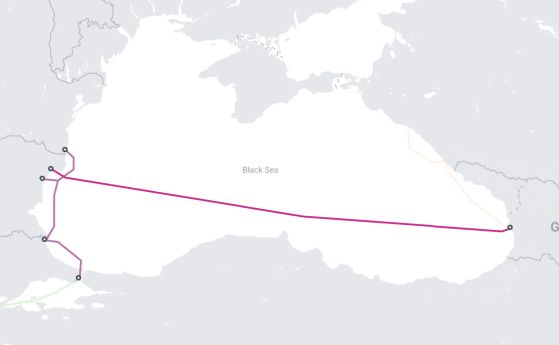

Целта на FASTCash е да компрометира ключов рутер в сложните мрежови системи, които посредничат при платежните транзакции между търговците и техните банки, от една страна, и от друга, между картоиздателите, които трябва да одобрят дадена транзакция. Конкретните суичове, които са обект на атаката, са разположени във вътрешността на междубанковата мрежа, която осъществява необходимите връзки.

Зловредният софтуер се намира в потребителското пространство на междубанковия суич, свързващ емитиращия и приемащия домейн. Когато една компрометирана банкова карта се използва за извършване на измамна транзакция, FASTCash подправя съобщенията, които суичът получава от издателите, преди да ги препрати обратно към банката на търговеца. В резултат на това съобщенията на емитента на банковата карта, с които се отрича транзакцията, се фалшифицират - променят се на одобрени.

Избраните за целта рутери работят с неправилно конфигурирани реализации на ISO 8583 - стандарта за обмен на съобщенията за финансовите транзакции. Неправилната конфигурация не позволява функционирането на механизмите за удостоверяване на съобщенията. В резултат на това подправените съобщения, създадени от FASTCash, не се разпознават като измамни.

„Зловредният софтуер FASTCash е предназначен за системи, които изпращат съобщения по стандарта ISO8583 на точно определен междинен хост, където липсват необходимите защитни механизми, гарантиращи целостта на съобщенията, и следователно те могат да бъдат подправени“, пише експертът.

Злонамереният софтуер FASTCash модифицира съобщенията относно транзакциите във възела на мрежата, където фалшифицирането няма да накара системите нагоре и надолу по веригата да отхвърлят съобщението. Възможна точка на прихващане би била мястото, където ATM/PoS съобщенията се преобразуват от един формат в друг (Например интерфейсът между патентования протокол и някаква друга форма на съобщението ISO8583) или когато някаква друга модификация на съобщението се извършва от процес, работещ в рутера.

CISA (Cybersecurity and Infrastructure Security Agency) заяви, че BeagleBoyz - едно от имената, под които се проследяват севернокорейските хакери - е подгрупа на HiddenCobra, сборна групировка, подкрепяна от правителството на тази страна. От 2015 г. насам BeagleBoyz се е опитала да открадне близо 2 млрд. долара. Според CISA злонамерената група също така е „манипулирала, а понякога и извеждала от строя критични компютърни системи в банките и други финансови институции“.

Коментари

Моля, регистрирайте се от TУК!

Ако вече имате регистрация, натиснете ТУК!

Няма коментари към тази новина !

Последни коментари